網絡工程師進階指南 第十二講——網絡安全與應用網絡工程

在當今數字化、萬物互聯的時代,網絡安全已不再是單純的技術選項,而是網絡工程設計與運維的基石。本章作為網絡工程師知識體系的關鍵一環,旨在系統梳理網絡安全的核心概念,并探討其在現代應用網絡工程中的實踐與融合。

一、網絡安全:從邊界防護到縱深防御

傳統的網絡安全理念側重于在內外網邊界構筑防火墻(Firewall),形成“護城河”式的靜態防御。隨著云計算、移動辦公和物聯網(IoT)的普及,網絡邊界日益模糊,攻擊面急劇擴大。因此,現代網絡安全架構已演進為 “縱深防御” 體系。

- 核心安全技術棧:

- 防火墻與下一代防火墻(NGFW):不僅進行端口和協議過濾,更能基于應用、用戶和內容進行智能控制與威脅檢測。

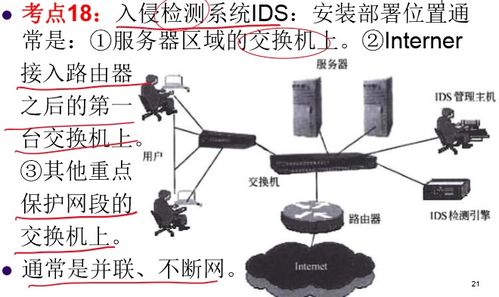

- 入侵檢測與防御系統(IDS/IPS):實時監控網絡流量,主動識別并阻斷惡意活動與攻擊模式。

- 虛擬專用網(VPN):通過IPSec、SSL等技術,在公共網絡上建立加密隧道,保障遠程訪問與數據傳輸安全。

- 身份與訪問管理(IAM):包括AAA(認證、授權、計費)協議(如RADIUS、TACACS+)、多因子認證(MFA)等,確保“正確的人以正確的權限訪問正確的資源”。

- 加密與協議安全:深入理解SSL/TLS、IPSec、SSH等協議的工作原理與部署,是保障數據機密性與完整性的根本。

二、應用網絡工程中的安全集成

應用網絡工程關注的是如何為具體的業務應用(如Web服務、數據庫、企業ERP、視頻會議等)設計、優化和支撐其運行的網絡環境。安全必須內生于這個過程的每一個階段。

- 安全網絡設計原則:

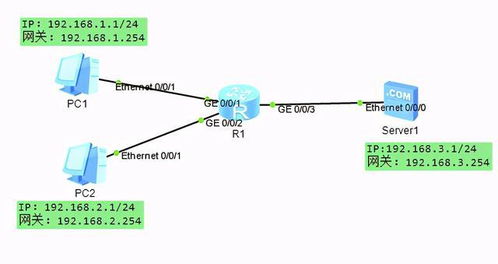

- 網絡分層與分區:遵循核心-匯聚-接入的層次模型,并實施嚴格的安全區域劃分(如DMZ區、內部服務器區、用戶接入區)。通過VLAN和ACL實現邏輯隔離。

- 最小權限原則:所有網絡訪問策略的配置,都應只授予完成工作所必需的最小權限。

- 設備安全加固:對所有網絡設備(交換機、路由器、無線控制器等)進行安全配置,包括禁用不必要服務、強密碼策略、登錄限制、日志審計等。

- 應對特定應用場景的安全挑戰:

- Web應用安全:除了網絡層的WAF(Web應用防火墻),還需理解應用層攻擊如SQL注入、XSS等,并與開發團隊協作。

- 云與數據中心安全:掌握軟件定義網絡(SDN)的安全模型、微隔離技術,以及云安全責任共擔模型下的網絡職責。

- 無線網絡安全:部署強加密(如WPA3),實施訪客網絡隔離,防范中間人攻擊與非法接入點。

- 物聯網安全:面對海量異構、資源受限的設備,需設計輕量級安全協議、網絡分段以及異常流量監控方案。

三、運維與未來趨勢:主動、智能與合規

- 安全運維與監控:建立持續的漏洞管理、補丁更新流程。利用SIEM(安全信息與事件管理)系統集中分析日志,實現安全事件的關聯分析與快速響應。

- 零信任網絡架構(ZTNA):這是當前最重要的范式轉變。“從不信任,始終驗證”是其核心理念。網絡工程師需要熟悉如何基于身份和設備狀態,動態構建細粒度的訪問策略,取代傳統的靜態網絡邊界。

- 自動化與安全編排:利用Ansible、Python等工具將安全策略的部署與響應自動化,提升效率并減少人為錯誤。

- 合規性要求:了解GDPR、網絡安全法等國內外法律法規對網絡工程提出的安全與隱私保護要求,并將其融入設計。

復習要點

作為一名面向未來的網絡工程師,必須將 “安全” 的思維模式融入網絡規劃、設計、實施和運維的全生命周期。復習本章時,不僅要熟記各種安全技術的原理與配置,更要理解它們如何有機組合,為動態、復雜的應用業務構建一個彈性、智能且合規的安全網絡環境。從協議報文到宏觀架構,從命令行配置到自動化腳本,安全能力已成為衡量網絡工程師專業高度的核心標尺。

如若轉載,請注明出處:http://www.51gaokao.org.cn/product/51.html

更新時間:2026-04-20 09:14:53